Na rynku dostępnych jest niezliczona ilość kamer IP, systemów nadzoru, które można zintegrować z siecią WLAN, oraz podobnych technologii, które można łatwo zhakować, jeśli nie są odpowiednio zabezpieczone. W numerze 21/2017 ComputerBILD zwrócił uwagę na niektórych niezabezpieczonych producentów i modele kamer do monitoringu WLAN. Pod nagłówkiem „Niechlujna ochrona. Fałszywe zabezpieczenia.“ było również odniesieniem do tego, jak łatwo jest wybrać niezabezpieczone kamery IP bezpośrednio w przeglądarce internetowej i wywołać ich strumienie obrazów / wideo. Podobno w samych Niemczech jest 700 niezabezpieczonych kamer.

Rozdziały w tym poście:

- 1 Niebezpieczne kamery IP: Big Brother jest wszędzie!

- 2 hasła, adresy e-mail, dostęp do FTP itp. stają się widoczne

- 3 Insecam: dotknij niezabezpieczonych kamer monitorujących

- 4 Shodan: Niezabezpieczone inteligentne urządzenia trafiają do Internetu

- 5 Producenci muszą oferować większe bezpieczeństwo

- 6 Wniosek dotyczący niebezpiecznych kamer monitorujących

- 7 podobnych postów

Niezabezpieczone kamery IP: Big Brother jest wszędzie!

Według ComputerBILD, producenci kamer do monitoringu poprzez niechlujne programowanie zapewniają, że monitorują dom, mieszkanie, garaż, biuro czy ogród i udostępniają zdjęcia/filmy dla użytkownika, ale także udostępniają je przestępcom. Oczywiście kamera monitorująca również zniechęca wiele osób, więc nawet nie próbują się włamać. Ale jeśli inteligentni przestępcy odkryją niezabezpieczone kamery IP, mogą zostać podsłuchiwani. Hakerzy (lub beneficjenci ofert hakerskich) mogą wtedy zobaczyć, kiedy nikogo nie ma w domu i który obszar jest monitorowany.

Alternatywa dla kamery IP: Fotopułapka do nadzoru

Hasła, adresy e-mail, dostęp do FTP itp. stają się widoczne

Jeśli producent skąpi na zabezpieczeniach, niezabezpieczone kamery IP mogą spowodować więcej szkód, niż im zapobiegają. Ponieważ z jednej strony tanie kamery monitorujące oferują już obrazy, które można przesyłać przez WLAN do Internetu lub smartfonaApp przyjeżdżają, wiele funkcji, takich jak noktowizor itp., ale odpowiednie linie danych są często słabo zabezpieczone. Oprócz transmisji obrazu cyberprzestępcy (wg ComputerBILD) teoretycznie mogą również uzyskać dostęp do haseł WLAN, adresów e-mail i protokołów transmisji danych (FTP, File Transfer Protocol). W ten sposób po stronie użytkownika rezygnuje się z bezpieczeństwa cyfrowego.

Monitoring bez Wi-Fi: Testowanie SecaCam HomeVista

Insecam: korzystaj z niezabezpieczonych kamer monitorujących

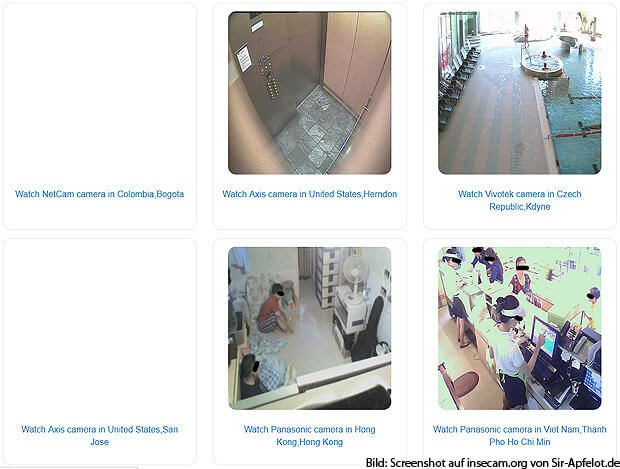

W artykule wymienionego czasopisma znajdziecie Państwo odnośnik do strony internetowej o adresie niepewne.org. Oto obrazy i strumienie z podsłuchiwanych kamer IP na całym świecie. Winda w USA, basen w Czechach, fast food w Wietnamie czy prywatne mieszkanie w Hong Kongu? Wszystko to i wiele więcej można tam wywołać, patrząc na obrazy podglądu:

Oferta serwisu Big Brother, na której można sortować nieautoryzowany monitoring według kraju, producenta, strefy czasowej itp., jest prezentowana w całkowicie biznesowym stylu. Jakby podsłuchiwanie niezabezpieczonych kamer IP było najzwyklejszą rzeczą na świecie. Kiedyś przetłumaczyłem dla Ciebie część tekstu na stronie startowej z angielskiego na niemiecki:

"Witamy w projekcie Insecam. Największy na świecie katalog kamer / kamer bezpieczeństwa online. Wybierz kraj, aby oglądać na żywo kamery internetowe z ulicami, ruchem, parkingami, biurami, plażą i Earth Online. Teraz możesz wyszukiwać kamery na żywo na całym świecie. Możesz znaleźć Axis, Panasonic, Linksys, Sony, TPLink, Foscam i mnóstwo innych sieciowych kamer wideo dostępnych online bez hasła."

W FAQ serwisu znajduje się również informacja, że kamery, których zdjęcia i filmy są udostępniane, nie są zhakowane. Po prostu nie mają hasła i dlatego mogą być dostępne dla każdego i z dowolnego miejsca. Ponadto witryna i jej oferta nie mają wpływu na wbudowane kamery internetowe ani kamery internetowe USB.

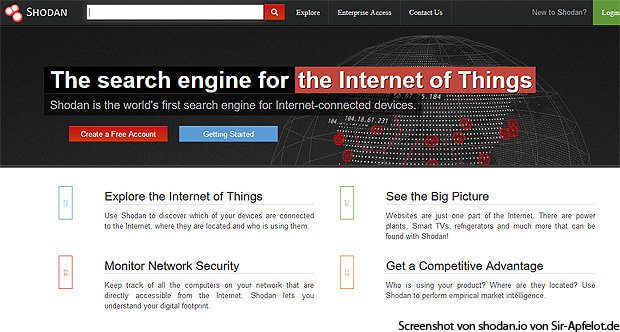

Shodan: Niezabezpieczone urządzenia inteligentne trafiają do Internetu

We wspomnianym artykule ComputerBILD 21/2017 znajduje się również odniesienie do strony internetowej shodan.io. Ta strona z dumą prezentuje się jako „pierwsza na świecie wyszukiwarka urządzeń podłączonych do Internetu”. Jeśli więc korzystasz z Internetu Rzeczy (IoT) z urządzeniami gospodarstwa domowego, drzwiami garażowymi, oświetleniem, roletami itp., możesz ponownie znaleźć tutaj swoje niezabezpieczone urządzenia - według ComputerBILD na liście znajduje się już 500 milionów urządzeń!

Seria, w której inteligentny dom staje się fatalny: Mr Robot (wyłącznie dla Amazon)

Producenci muszą oferować większe bezpieczeństwo

Niezabezpieczone kamery IP, czyli kamery monitorujące WLAN, które użytkownicy mogą przesyłać drogą radiową za pośrednictwem strony internetowej lub aplikacji dostawcy na smartfonach i tabletach, nie zawsze są bezpieczne. Zwłaszcza, gdy dostawcy zawsze używają tych samych haseł do oprogramowania i nie dają użytkownikowi podpowiedzi ani możliwości zmiany danych dostępowych. Niektórzy producenci/marki, takie jak Gigaset i Maginon, chcą rozwiązać swoje problemy poprzez aktualizacje oprogramowania układowego. Więc jeśli używasz kamery IP, zaktualizuj ją wkrótce. ORAZ: Przeczytaj uważnie instrukcję. Ponieważ czasami są ukryte wskazówki dotyczące możliwych środków ostrożności.

Wniosek dotyczący niebezpiecznych kamer monitorujących

Niezabezpieczone kamery IP najwyraźniej nie są rzadkością i zawsze należy zapewnić indywidualną ochronę hasłem dla Internetu rzeczy (IoT) i urządzeń podłączonych do inteligentnego domu. Lepiej zapytać producenta przed zakupem, w jaki sposób systemy są chronione, czy linie danych są szyfrowane i tak dalej.

Czy kiedykolwiek miałeś do czynienia z niezabezpieczonymi kamerami IP lub nieświadomie otworzyłeś drzwi przestępcom? Zapraszam do komentowania tematu!

Related Stories

Po ukończeniu szkoły średniej Johannes odbył praktykę jako asystent biznesowy specjalizujący się w językach obcych. Po tym jednak zdecydował się na badania i pisanie, z których został samozatrudniony. Od kilku lat pracuje m.in. dla Sir Apfelota. Jej artykuły obejmują premiery produktów, wiadomości, poradniki, gry wideo, konsole i nie tylko. Śledzi Apple Keynotes na żywo za pośrednictwem transmisji strumieniowej.

![[Aktualizacja] Przegląd: Pojemność baterii (mAh i Wh) modeli Apple iPad](https://a391e752.rocketcdn.me/wp-content/uploads/2024/04/ipad-battery-capacity-mah-wh-150x150.jpg)

Jest to niemal przerażające, biorąc pod uwagę, że niektórymi kamerami IP można sterować za pomocą odpowiednich skrótów w Google, czyli odpowiednich parametrów wyszukiwania. Częściowo możliwe jest nawet przesuwanie kamer. I ostatecznie tylko dlatego, że firmy umożliwiają zdalny dostęp lub nie przydzielają hasła. Nie do wiary, że w ten sposób można szpiegować nawet pracowników.