Heute habe ich mal wieder aus aktuellem Anlaß eine kleine Do-it-yourself-Anleitung. Der Grund dafür ist, dass heute Nacht irgendein lustiger Hacker ein Blog von mir mit Malware gefüllt hat. Vermutlich kam er über eine veraltete Version von timthumb rein, die in einem Theme lief. Betroffen waren einige Wordpress Core Dateien, einige Plugins und etliche PHP-Dateien von dem Wordpress-Theme, das bei dem Blog lief.

Der Malware-Code war relativ leicht zu erkennen, da er in den Dateien immer mit eval(base64_decode(“laberrababerkrimskramswurstzipfel”)); eingebaut war. Meistens sogar mehrmals pro Datei, da er sich immer direkt hinter “<?php” eingefügt hat.

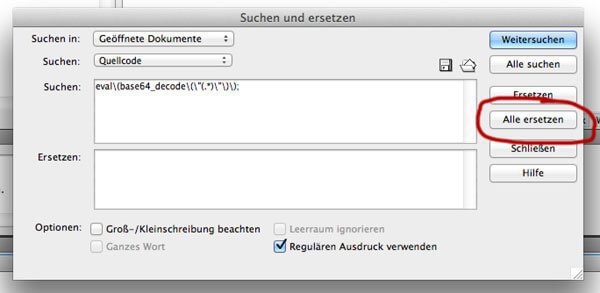

Nun ist es aber realtiv unspaßig, diese ganzen Dateien (weit über hundert bei mir!) per Hand zu bereinigen, dann man muss jede öffnen, den Quellcode durchsuchen, die entsprechenden Stellen entfernen, Datei abspeichern und wieder per FTP hochladen. Ich habe mir aus dem Grund eine halbautomatische Vorgehensweise ausgedacht: Als erstes habe ich alle betroffenen Dateien im FTP-Programm (bei mir Transmit von Panic) geöffnet. Diese sind dann im Dreamweaver aufgepoppt und waren im Quellcode sichtbar. Nachdem alle offen waren, habe ich die Funktion “Suchen und Ersetzen” bei Dreamweaver geöffnet, und Suchen im Quellcode gewählt. Als Suchphrase habe ich dies hier eingetragen:

eval\(base64_decode\(\"(.*)\"\)\);

Oben in der Auswahlbox klickt man dann noch “Suchen in geöffneten Dokumenten” an und weiter unten klickt man “Regulären Ausdruck verwenden”. Und dann gehts los mit “Alles ersetzen”. Damit sucht Dreamweaver alle Dokumente mit dem regex-Ausdruck oben ab und ersetzt alle Schadecode-Stellen durch nix. Man kann dem Programm schön beim Werkeln zusehen und bekommt dann eine Vorahnung, wie lange man selbst dran gesessen hätte, um das alles zu säubern!

Wer keine Ahnung von PHP hat und die Arbeit lieber einem Profi überlässt, der sollte sich mal über den Service [SUCURI->sucuri] informieren. Den nutze ich immer, wenn mal wieder komplette Blogs befallen sind und es manuell einfach nicht mehr zu schaffen ist.

Ähnliche Beiträge

Jens betreibt das Blog seit 2012. Er tritt für seine Leser als Sir Apfelot auf und hilft ihnen bei Problemen technischer Natur. Er fährt in seiner Freizeit elektrische Einräder, fotografiert (natürlich am liebsten mit dem iPhone), klettert in den hessischen Bergen rum oder wandert mit der Familie. Seine Artikel beschäftigen sich mit Apple Produkten, Neuigkeiten aus der Welt der Drohnen oder mit Lösungen für aktuelle Bugs.

Pingback: infiniteWP: so verwaltet man viele Wordpress Blogs - kostenlos! » Sir Apfelot