Dieser Artikel soll nur eine kurze Warnung und Lösungsanleitung sein, da ich heute wieder mal eine neue Malware-Art auf einer Domain eines Kunden gefunden habe. Der Kunde wollte sich selbst um Wordpress-, Plugin- und Theme-Updates kümmern und aus dem Grund hatte ich die Webseite nicht ständig unter Beobachtung. Heute rief sein Webmaster bei mir an, dass er Probleme mit der Wordpress-Seite hätte. Ich würde schon sehen, was da los ist, wenn ich die Seite aufrufe.

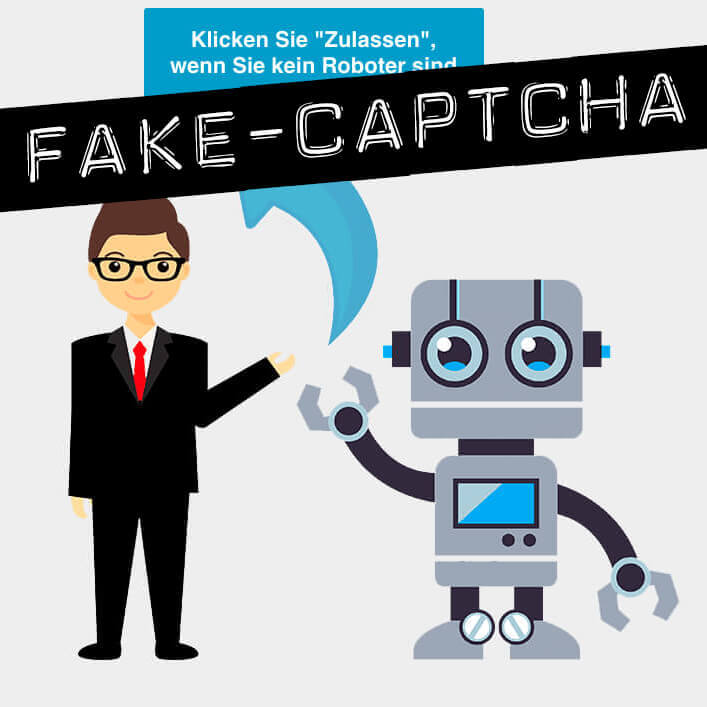

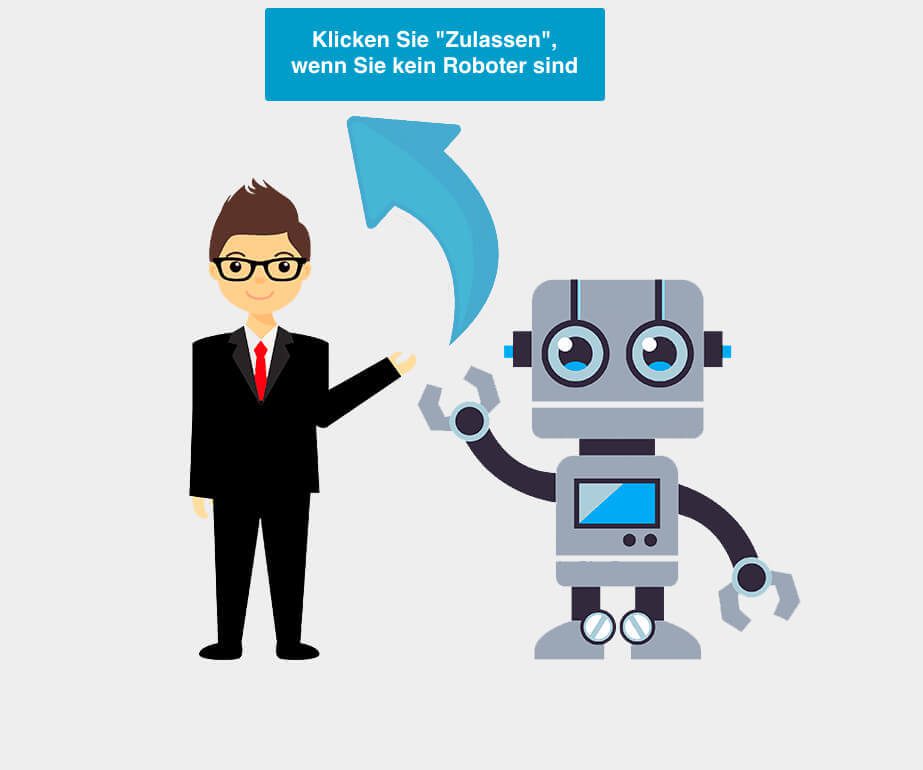

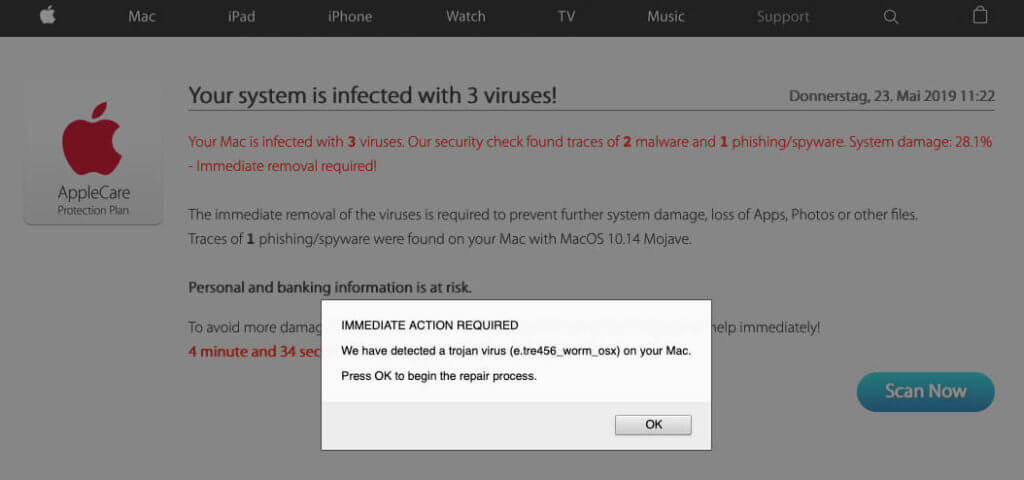

Gesagt, getan. In den ersten Sekunden nach dem Aufruf, sah noch alles ganz ok aus, aber kurz darauf erfolgte eine URL-Weiterleitung und ich bin auf einer neuen Domain gelandet, die mir dieses Bild präsentiert hat:

Ich habe die Seite mit dem Mac besucht und bei mir gab es keinen Dialog, der mich aufgefordert hätte, zu irgendetwas zu zustimmen, aber ich bin fest davon überzeugt, dass auf Windows-Rechnern ein Popup erscheint, das die Adminrechte vom Benutzer verlangt. Natürlich nicht, um zu bestätigen, dass der Benutzer kein Roboter ist, wie das Fake-Captcha vortäuschen soll, sondern um irgendwelche Schadsoftware auf dem PC zu installieren.

Bei mir am Mac lief dies aber nicht. Wieder mal ein guter Grund einen Mac zu nutzen. Die meiste Schadsoftware wird eben immernoch für Windows-Rechner entwickelt. ;-)

Kapitel in diesem Beitrag:

Malware-Befall erkannt, aber was tun?

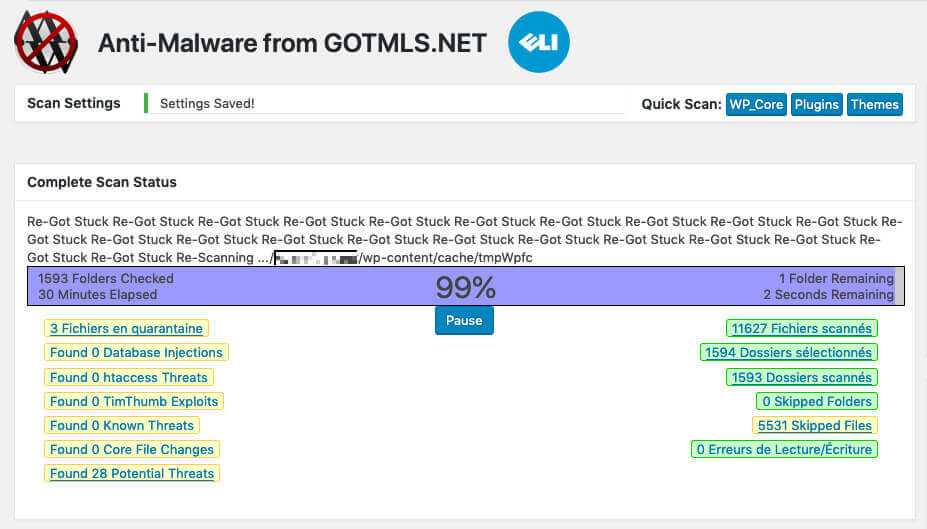

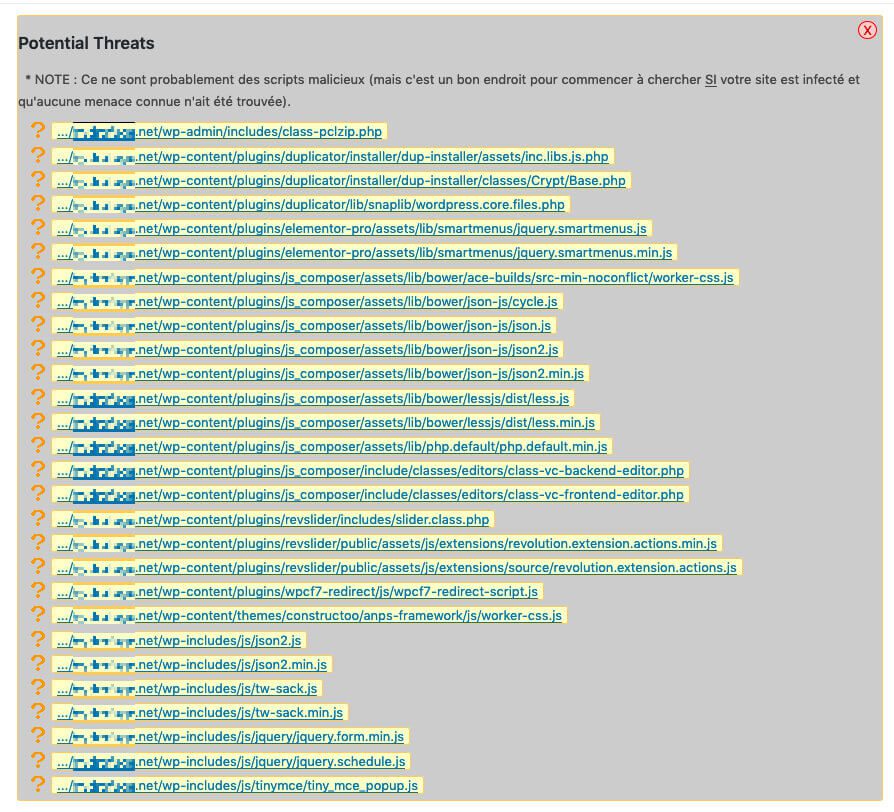

Nun habe ich zwar gesehen, dass die Seite mit irgendwas infiziert ist, aber wie geht man vor, um die Sache zu bereinigen? Meine Empfehlung an dieser Stelle ist das Plugin “Anti-Malware Security and Brute-Force Firewall” von Eli Scheetz. Ich habe dort eine Spende getätigt und seitdem nutze ich das Plugin eigentlich immer, wenn mir irgendwo auf einer Wordpress-Installation etwas “seltsam” vorkommt.

Das Plugin scannt die komplette Wordpress-Installation inklusive Wordpress-Core, Themes und Plugins sowie anderer Verzeichnisse und informiert in Echtzeit über gefundene Malware und potentielle Probleme. Über einen Button kann man die “befallenen” Dateien dann direkt in die Quarantäne verschieben oder versuchen, sie zu reparieren.

Ich mache meistens kurzen Prozess und werfe alle Wordpress-Core-Dateien in den Papierkorb und lösche auch befallene Plugins. Danach installiere ich alles frisch und lasse die Software dann nochmal durchlaufen.

Wichtig ist, dass man auch alles aktualisiert, denn meistens sind alte Versionen von Plugins oder Themes das Einfallstor für Hacker. Wordpress selbst ist ohne Plugins in der Regel ziemlich resistent gegen Hackerangriffe, da die Entwickler es schon sehr gut absichern und schnell mit Sicherheitsupdates versorgen.

Wordpress-Update-Service und Backups als “Versicherung” (Werbung!)

Ein Bekannter von mir bietet einen Wordpress-Update-Service, den ich auch für alle meine Kunden nutze. Er kümmert sich wöchentlich um Updates, die bei Wordpress, Themes oder Plugins anfallen und er macht tägliche Backups in die Cloud. Dazu installiert er das Sicherheitsplugin SecuPress, das häufige Angriffsversuche erkennt und unterbindet. Allein die Lizenz für dieses Plugin kostet schon 5 Euro im Monat und ist bei seinem Service inklusive.

Wer ein Wordpress-Blog hat, das möglichst nicht von Ausfällen betroffen sein darf (zum Beispiel weil man damit Geld verdient), der sollte sich einen solchen Service vielleicht buchen. Mein Bekannter rechnet dafür ca. 20 bis 25 Euro pro Monat ab, was bezogen auf die Arbeitszeit, die er reinsteckt, sehr günstig ist. Ich weiss, dass es auch Services gibt, die sowas für 5 Euro im Monat anbieten, aber das bezieht sich dann nur auf Wordpress-Updates, die per Knopfdruck automatisch ausgeführt werden können. Um Updates von Premium-Themes und Premium-Plugins kümmern sich diese Anbieter in der Regel nicht. Und sie schauen sich in der Regel auch nicht die Webseite an, um zu sehen, ob durch das Update etwas zu Bruch gegangen ist.

Leider kann ich euch keine Webseite von meinem Bekannten nennen, da er den Service nicht öffentlich anbietet. Wer Interesse hat, schreibt mir gerne eine Mail mit seiner Domain, die betreut werden soll und ich leite es dann weiter.

Ich hoffe, ihr verzeiht mir den Werbeeinwurf, aber ich nutze den Service von meinem Bekannten für Sir Apfelot sowie meine Kunden und bin begeistert davon.

/Werbung Ende! ;-)

Wenn ihr selbst Probleme mit einem gehackten Wordpress oder infizierten Dateien habt, lasst es mich wissen. Ich helfe gerne mit Kommentaren weiter und im Einzelfall auch mit tatkräftiger Unterstützung per FTP. Mein Erfahrungsschatz mit gehackten und kaputten Wordpress-Seiten ist in den letzten Jahren schon recht umfangreich geworden und ich teile ihn natürlich gerne mit euch.

Update 23.05.2019: Malware-Bildschirm an macOS angepasst

Es ist fast, als würden die Hacker mitlesen. Kaum schaue ich mir heute morgen die Malware-URL an, erscheint da doch glatt eine Webseite, die dem Apple-Store nachgebaut ist und auf Infektionen meines macOS hinweist, die ich beheben sollte. Witzigerweise hat der Scan angeblich einen Trojaner gefunden. Genau das, was vermutlich installiert wird, wenn ich nur oft genug auf OK klicke und mein Admin-Passwort eingebe. Ich habe es mal nicht gemacht…

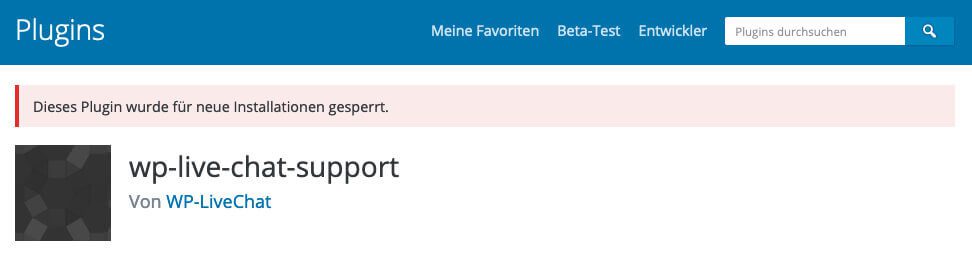

Auslöser war das Plugin wp-live-chat-support

Ich habe die Kundendomain nun bereinigt und auch den Auslöser der bösartigen Weiterleitung ausgemacht. Dabei handelt es sich um ein Chat-Plugin namens “wp-live-chat-support”. Dieses scheint “von Haus” aus schon die Malware mitzubringen, denn es ist bei der offiziellen Wordpress-Plugin-Seite für neue Installationen gesperrt worden:

Ähnliche Beiträge

Jens betreibt das Blog seit 2012. Er tritt für seine Leser als Sir Apfelot auf und hilft ihnen bei Problemen technischer Natur. Er fährt in seiner Freizeit elektrische Einräder, fotografiert (natürlich am liebsten mit dem iPhone), klettert in den hessischen Bergen rum oder wandert mit der Familie. Seine Artikel beschäftigen sich mit Apple Produkten, Neuigkeiten aus der Welt der Drohnen oder mit Lösungen für aktuelle Bugs.