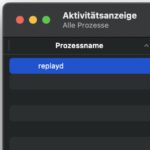

Unter dem Namen chkrootkit ist ein kostenloses Tool zum Aufspüren von Rootkit- und anderer Schadsoftware erhältlich. Es findet über 65 Rootkits, Würmer und LKMs (Loadable Kernel Module) auf Systemen wie Mac OS X bzw. macOS, Linux, FreeBSD, OpenBSD, NetBSD, Solaris, HP-UX und BSDI. Damit lassen sich angegriffene Systeme identifizieren sowie eingeschleuste Malware, Keylogger und Co. finden. Im Folgenden findet ihr ein paar Informationen, den chkrootkit Download sowie Erklärungen zum Thema. Habt ihr also den Verdacht, dass euer System für einen Fremdzugriff kompromittiert wurde, dann seid ihr hier richtig.

Rootkit– und anderer Schadsoftware. Will sich also jemand Admin-Rechte auf eurem System sichern und euch z. B. per Keylogger ausspionieren, dann erkennt ihr es damit (wahrscheinlich).” width=”1024″ height=”484″ /> chkrootkit ist ein kostenloses Tool zum Aufspüren von Rootkit- und anderer Schadsoftware. Will sich also jemand Admin-Rechte auf eurem System sichern und euch z. B. per Keylogger ausspionieren, dann erkennt ihr es damit (wahrscheinlich).Kapitel in diesem Beitrag:

Informationen und chkrootkit Download

Bei chkrootkit handelt es sich um ein Security Tool, das aus verschiedenen Elementen besteht, die unter dem ebenfalls „chkrootkit“ benannten Shell-Skript zusammengefasst werden. In einer – zugegeben, mit Datierung auf 2006 schon länger zurückliegenden – Umfrage wurde das Projekt unter die „Top 100 Network Security Tools“ von Insecure.Org gewählt. Es gibt seitdem aber natürlich immer noch Aktualisierungen und Updates. Seit dem 11. Februar 2019 ist zum Beispiel chkrootkit 0.53 verfügbar, was einige Bug Fixes und die Erkennung eines neuen Rootkits enthält. Noch mehr Informationen (auf Englisch) sowie den Download des Sicherheitswerkzeugs findet ihr mit diesem Link.

Enthalten sind unter anderem folgende Elemente:

- chkrootkit: Shell Script, welches die System-Binaries nach Rootkit-Modifikationen abklopft

- ifpromisc.c: Schaut, ob das Interface im Promiscuous Mode ist

- chklastlog.c: Schaut, ob Log-Dateien gelöscht wurden

- chkwtmp.c: Schaut nach wtmp-Löschungen

- check_wtmpx.c: Schaut nach wtmpx-Löschungen (nur unter Solaris)

- chkproc.c: Erkennt Merkmale von LKM Trojanern

- chkdirs.c: Erkennt Merkmale von LKM Trojanern

- strings.c: „quick and dirty strings replacement“

- chkutmp.c: Schaut nach utmp-Löschungen

Was ist ein Rootkit?

Falls ihr nicht wisst, ob und wie euer Computer, euer Server oder das Netzwerk angegriffen wurde, bzw. wenn ihr euch ohne Verdachtsfall nur zum Thema informieren wollt, dann hier eine kleine Erklärung: Bei einem „Rootkit“ handelt es sich um eine bestimmte Art Schadsoftware. Ihr Name bedeutet so viel wie „Administratorenbausatz“, da Root der Standardname für Admin-User ist und Kit eben Bausatz heißt. Ein Rootkit setzt sich also aus verschiedenen Werkzeugen zusammen, die im Zusammenspiel für Admin-Rechte sorgen und gleichzeitig ihre eigenen Spuren verwischen – beispielsweise durch das Löschen von Logs. Weitere Erklärungen, Unterarten und Beispiele gibt’s hier bei Wikipedia.

Ähnliche Beiträge

Jens betreibt das Blog seit 2012. Er tritt für seine Leser als Sir Apfelot auf und hilft ihnen bei Problemen technischer Natur. Er fährt in seiner Freizeit elektrische Einräder, fotografiert (natürlich am liebsten mit dem iPhone), klettert in den hessischen Bergen rum oder wandert mit der Familie. Seine Artikel beschäftigen sich mit Apple Produkten, Neuigkeiten aus der Welt der Drohnen oder mit Lösungen für aktuelle Bugs.

Guter Hinweis. Aber: das ist wohl nur für Profis gedacht. Selbst für fortgeschrittene User ist das nicht zu gebrauchen. Da braucht es schon tieferes Fachwissen.

Ja, das ist richtig, aber manche Leser finden es vielleicht interessant, auf diesem Weg die Malwaresuche auszuprobieren. Wer es einfach haben möchte, sollte vielleicht ein Programm nutzen, das sich möglichst wenig ins System einbringt und das man nur auf Abruf laufen lassen kann.

… welches da wäre?

Cheers Piet

Hallo Piet! Da würde ich drei Empfehlungen abgeben: Entweder das Tool ClamXAV, welches im Hintergrund mit dem Open Source Virenscanner ClamAV arbeitet. Der Vorteil darin: Das Ding ist quasi ein Tool, welches man startet, dann scannt und wieder abstellt.

Die zweite Lösung könnte der eingebaute Malware-Scanner von CleanMyMac X sein – wobei ich hier wenig über die Arbeitsweise weiss.

Die dritte Empfehlung wäre aus meiner Sicht Malwarebytes, da diese Software auch vom Apple Support empfohlen wird.