Persönliche Informationen, Fotos, Videos, Passwörter, Dokumente und mehr lagern nicht erst seit gestern auf Computern und Smartphones. Umso wichtiger ist es, sich über verschiedene Arten von Schadsoftware im Klaren zu sein. Neben dem kaum noch zum Einsatz kommenden Virus gibt es verschiedene andere Malware – zum Einschleusen selbiger kann die sogenannte Backdoor verwendet werden. Sie ermöglicht es Kriminellen, Zugriff aufs System zu erlangen und / oder weitere schädliche Software zu installieren. Im Folgenden bekommt ihr eine umfangreiche Antwort auf die Frage: Was ist eine Backdoor und wie werden Computer damit geschädigt?

Kapitel in diesem Beitrag:

Was ist eine Backdoor?

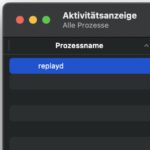

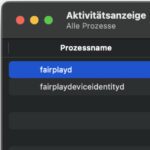

Eine Backdoor ist eine Sicherheitslücke oder ein willentlich platziertes Einfallstor in einem Computersystem oder einer Software. Dieses Tor zum Betriebssystem oder zu einer App wird absichtlich von Entwickler/innen oder Kriminellen geschaffen, um Zugriff zu erlangen. Der Begriff „Backdoor“ stammt dabei aus der analogen Welt, in welcher die „Hintertür“ eines Hauses als alternativer und zudem wenig einsehbarer Eingang verwendet werden kann. Egal ob beabsichtigt oder nicht, eine Backdoor bietet also die Möglichkeit, aus der Ferne (heimlich) Zugriff auf Funktionen und Inhalte des Computers oder Mobilgeräts zu bekommen.

Wie entsteht eine Backdoor an meinem Computer?

Die Einrichtung einer Backdoor kann auf verschiedene Weisen erfolgen. Bei der Entwicklung von Apps können Developer absichtlich eine Hintertür schaffen, um später den Zugriff aus der Ferne zu ermöglichen. Dies geschieht manchmal aus legitimen Gründen, etwa zum Beheben von Fehlern oder um in einem eiligen Notfall auf Systeme zugreifen und sie reparieren zu können. Erschaffen allerdings Kriminelle eine Backdoor, dann passiert das aus weniger User-orientierten Zielen heraus. Kriminelle wollen unbemerkt auf sensible Daten oder Systeme zuzugreifen – etwa um Daten abzugreifen oder um Malware zu platzieren.

Wie genau nutzen Kriminelle eine Backdoor?

Wenn sich böswillige Hacker/innen oder andere Cyberkriminelle mit einer Backdoor Zugriff auf einen Rechner oder auf ein Computernetzwerk verschaffen, dann kann das aus unterschiedlichen Gründen passieren. In den vorigen Absätzen haben wir diese schon ein bisschen angeschnitten. Im Folgenden sollen sie aber nochmal genauer erörtert werden:

- Sensible Daten klauen: Durch den Zugriff auf eine Backdoor kann ein Festplattenzugriff erlangt werden, um vertrauliche Informationen (persönliche Daten und Dokumente, Passwörter, Finanz-Informationen, geistiges Eigentum, Unternehmensgeheimnisse, etc.) zu entwenden. Die so erhaltenen Einblicke können für den Identitätsdiebstahl, eine Erpressung oder den Verkauf auf dem Schwarzmarkt verwendet werden.

- Weitere Malware verbreiten: Eine Backdoor kann außerdem zum Einsatz kommen, um Schadsoftware wie Spyware, Trojanische Pferde oder Ransomware in ein System einzuschleusen. Diese Schadprogramme können dann im Verborgenen agieren und erheblichen Schaden anrichten. Vom unbemerkten Ausspionieren hin zum Verschlüsseln des Speichers zur Erpressung eines Lösegelds können verschiedene Ziele verfolgt werden.

- Fernsteuerung des Systems: Unter Umständen kann eine Backdoor die Möglichkeit einräumen, den infizierten Computer aus der Ferne zu steuern. Dadurch können für Nutzer/innen unerwünschte Aktionen ausgeführt, Daten und Echtzeit-Eingaben ausgespäht oder den Computer in ein Bot-Netzwerk einbezogen werden, um damit weitere Angriffe durchzuführen (s. DDoS-Attacke).

Wie kann ich meinen Computer vor einer Backdoor schützen?

Wie auch bei den vielen anderen Arten von Schadsoftware, so gibt es im Hinblick auf die Gefahr einer Backdoor verschiedene Maßnahmen zum Schutz davor. Da es verschiedene Quellen für Malware und deren Einfallstore gibt, sollte der Fokus aber nicht auf einer einzelnen dieser Maßnahmen liegen, sondern ein ganzheitliches Herangehen stattfinden – mit einer Kombination dieser Tipps:

- Aktuelle Updates für das Betriebssystem installieren, um bekannte Sicherheitslücken zu schließen. Moderne Systeme bieten zudem bessere Schutzmaßnahmen und Privatsphäre-Einstellungen, welche dem umfassenden Schutz dienen.

- Apps durch Updates auf dem aktuellsten Stand halten, sodass alte Sicherheitslücken nicht mehr als Exploit ausgenutzt werden können.

- Sicherheitsmechanismen wie Firewall und Mac Gatekeeper aktiviert lassen, falls sie nicht zu sehr stören. Im alltäglichen Gebrauch sollten sie aber nicht stören, wenn man nicht täglich mehrere Programme und Dateien aus dubiösen Quellen lädt.

- Nur vertrauenswürdige Software aus dem App Store, von vertrauenswürdigen Download-Seiten sowie den offiziellen Developer-Webseiten nutzen; also keine Download-Portale.

- Sollte eine komisch wirkende E-Mail aus unbekannter Quelle eingehen, dann lieber nicht ihre Links oder die Anhänge öffnen. Sollte eine komisch wirkende E-Mail eines bekannten Absenders eingehen, dann lieber bei diesem Kontakt über einen anderen Weg nachfragen, ob diese wirklich so versendet wurde.

- Vorsicht vor Scam-Mails und -Anrufen: Von schweren Systemfehlern über den vollen Cloudspeicher hin zu Gefahren beim Online-Banking werden von Kriminellen verschiedene Szenarien genutzt, um eine eilige Reaktion zu verursachen – die Angabe von Daten, der Download von Überwachungsprogrammen o. ä. Lieber einmal tief durchatmen und sich fragen, ob die Mail oder der Anruf wirklich legitim sein kann, als auf einen Betrug reinzufallen.

- Durch bestimmte Sicherheitsprogramme kann die Netzwerkaktivität von Mac und PC eingesehen werden. So lässt sich die Kommunikation einer Schadsoftware mit den Servern der Kriminellen erkennen und beenden. Ein Beispiel wäre Little Snitch.

Zusammenfassung zum Thema Backdoor-Gefahr am Computer

Backdoors stellen, wenn sie von außen erfolgreich platziert bzw. gefunden werden können, eine Gefahr für die Computersicherheit dar. Obwohl sie in einigen Systemen und Apps aus legitimen Gründen implementiert werden können, bleibt allerdings das Risiko, dass Kriminelle sie als Einladung nutzen, um Schadsoftware zu platzieren. Es gibt mehrere Schutzmaßnahmen, die man vor dieser Gefahr und weiterer Malware ergreifen sollte. Am Apple Mac ist man relativ sicher, da hier System und Daten durch mehrere Schutzebenen gesichert sind, der Festplattenzugriff manuell erlaubt werden muss und fragwürdige Programme früh abgeblockt werden. Bleibt dennoch wachsam.

Ähnliche Beiträge

Johannes hat nach dem Abitur eine Ausbildung zum Wirtschaftsassistenten in der Fachrichtung Fremdsprachen absolviert. Danach hat er sich aber für das Recherchieren und Schreiben entschieden, woraus seine Selbstständigkeit hervorging. Seit mehreren Jahren arbeitet er nun u. a. für Sir Apfelot. Seine Artikel beinhalten Produktvorstellungen, News, Anleitungen, Videospiele, Konsolen und einiges mehr. Apple Keynotes verfolgt er live per Stream.